作成 : 2022/03/06

Emotetの感染再拡大

メールで感染を広げるマルウエア(悪意のあるプログラム)「Emotet(エモテット)」が国内で猛威を振るっている。 セキュリティー組織のJPCERTコーディネーションセンター(JPCERT/CC)は2月上旬、Emotetのメール送信に悪用されている可能性があるメールアドレス数が急増しているとして注意を呼びかけた。(日本経済新聞2022年3月4日)

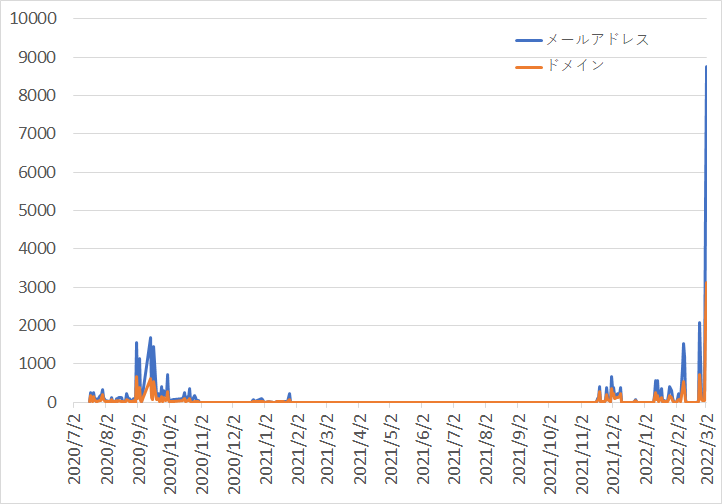

[図1: Emotetに感染しメール送信に悪用される可能性のある.jpメールアドレス数の新規観測の推移 (外部からの提供観測情報)(2022年3月3日更新)](JPCERT/CC : マルウェアEmotetの感染再拡大に関する注意喚起)

以下、実際に受けたメールについて、詳細に述べる。(Emotet は、ロシアを拠点とするマルウェア亜種およびサイバー犯罪活動)

結論は、知り合いからのメールでも特にword、excel、zipなどの添付ファイルがあるものは要注意、怪しいと思ったらこちらから問い合わせることが必要。

2022年3月4日、いつもメールを交わしている知人(秋田正男(仮名,秋田県在住))からメール(e-mail)が2通届いた。怪しいと思ったので本人に問い合わせたが送ってはいないとのこと。

氏名、メールアドレスは仮名、赤文字は偽物、 青文字は筆者のコメント

①エクセルファイル(拡張子:xlsm)が添付されたケース

-

添付 : 2022-03-04_1417.xlsm 拡張子xlsmはマクロ付きエクセルファイル(マクロとはエクセルに組み込まれたプログラム)

差出人 : 秋田正男<aaaa@bbb.ccc.ne.jp>ドメインccc.ne.jpは正しい

宛先 : (筆者の正しいメールアドレス)

件名 : (筆者の名前(ローマ字))

(本文)

秋田正男

<ddd@eee.ccc.ne.jp> 本文中の差出人名とメールアドレスは正しい

-----Original Message-----

Sent: Friday, March 04, 2022 00:17

From: "(筆者名)" [mailto:(筆者のメールアドレス)]

To: "秋田正男"

Subject: Re: AW:秋田正男 ........... AWはドイツ語でReと同じ意味

- このメールの怪しい点は、

マクロ付きのエクセルファイルが添付されている

メールの差出人名は正しいがメールアドレスが違っている

本文中に記載されている差出人名とメールアドレスは正しいが、通常は差出人のメールアドレスは記載されない

筆者から出した覚えの無いメールへの返信になっていて、Original Messageの件名(Subject)が送り主の名前になっていてAWは聞き慣れない。

マクロ付きのエクセルファイルは、開くとプログラムが実行される可能性がある。

②圧縮された(拡張子:zip)ファイルが添付されているケース

-

添付 : 2022-03-04_1431.zip 圧縮ファイル

差出人 : 秋田正男<ffff@gggg.ccc.ne.jp>

宛先 : (筆者の正しいメールアドレス)

件名 : RE : ( 筆者の名前(ローマ字))

(本文)

以下メールの添付ファイルの解凍パスワードをお知らせします。

添付ファイル名 : 2022-03-04_1431.zip

解凍パスワード : xxxxxx

ご確認をお願いします。

宜しく御願い致します。

秋田正男

Tel 044-xxx-xxxx , Fax 044-yyyy-yyyy , Mobile 090-zzzz-zzzz

Mail <ddd@eee.ccc.ne.jp> 本文中に記載されているメールアドレスは正しい

|Sent Friday, March 04, 2022 00:17

|From "(筆者名)" [mailto:(筆者のメールアドレス)]

|To "秋田正男"

|When Friday, March 04, 2022 00:31 (UTC-06:00) Central Time (US & Canada).

|Subject Re: FW:秋田正男 ...........

- このメールの怪しい点は、

zipファイルが添付されている

メールの差出人名は正しいがメールアドレスが違っている

本文中に記載されている差出人名とメールアドレスは正しいが、通常は差出人のメールアドレスは記載されない

本文中の電話局番が044(神奈川県、東京都町田市)になっている。知人は秋田県(018)に住んでいる

筆者から出した覚えの無いメールへの返信・転送になっている。件名が知人名になっている

元のメールの時間がおかしい

多くの危険なメールが出回るようになって、メールサーバーやメールアプリが稼働する機器のOSなどでもセキュリテイが強化されるが、これをかいくぐるため暗号化されたzipファイルを添付しており、今後もあら手で攻撃してくるものと思われる。

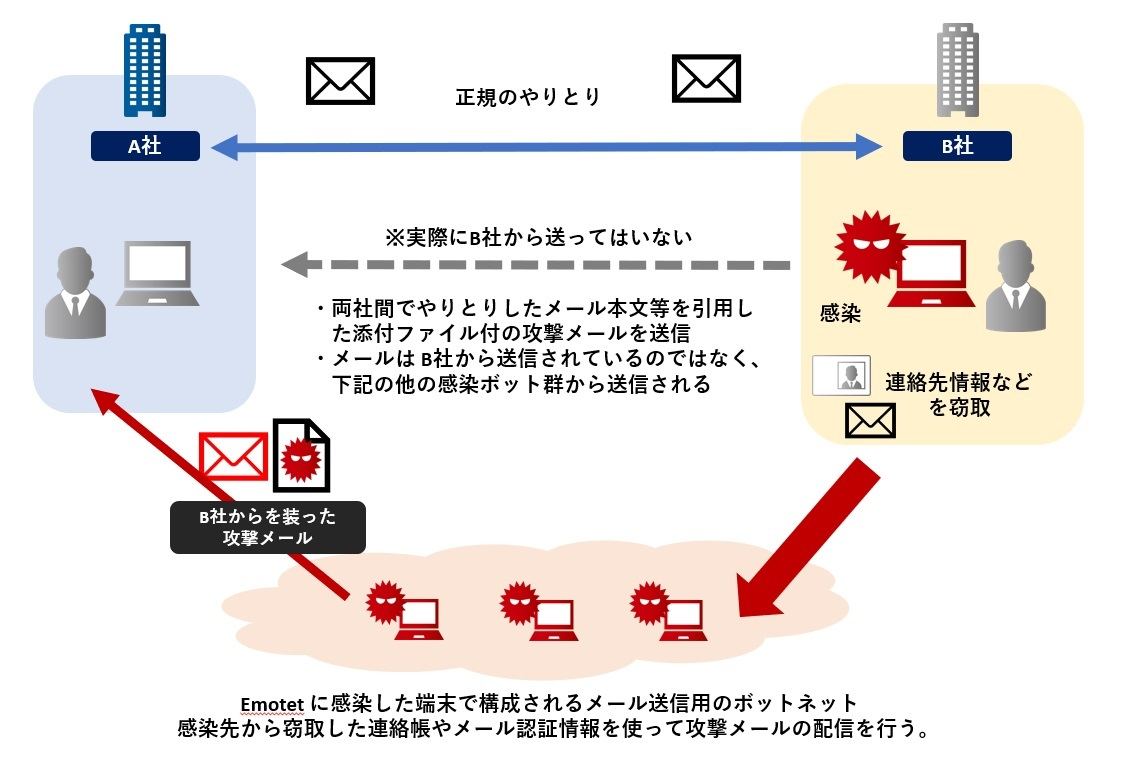

このような返信を装った手口の偽メールは「Emotet」(エモテット)と呼ばれており、メールの受信者が過去にメールのやり取りをしたことのある、実在の相手の氏名、メールアドレス、メールの内容等の一部が、攻撃メールに流用され、「正規のメールへの返信を装う」内容となっている。

日本では2019年に広まったが2022年2月になって再び急増している(上記グラフ参照)。

Emotet に感染すると、メールアカウントやパスワードのメール情報を盗まれ、ウイルスメールや迷惑メールの配信元になったり、ランサムウエアに感染したり、遠隔操作される可能性がある。

マルウエア「Emotet」の感染経路 (図:JPSERT/CC)

対策

Emotetへの感染を防ぐというためだけにとどまらず、一般的なウイルス対策として、次のような対応をすることが推奨されている。

-

身に覚えのないメールの添付ファイルは開かない。メール本文中のURLリンクはクリックしない

自分が送信したメールへの返信に見えるメールであっても、不自然な点があれば添付ファイルは開かない

OSやアプリケーション、セキュリティソフトを常に最新の状態にする

信頼できないメールに添付されたWord文書やExcelファイルを開いた時に、マクロやセキュリティに関する警告が表示された場合、「マクロを有効にする」「コンテンツの有効化」というボタンはクリックしない

メールや文書ファイルの閲覧中、身に覚えのない警告ウインドウが表示された際、その警告の意味が分からない場合は、操作を中断する

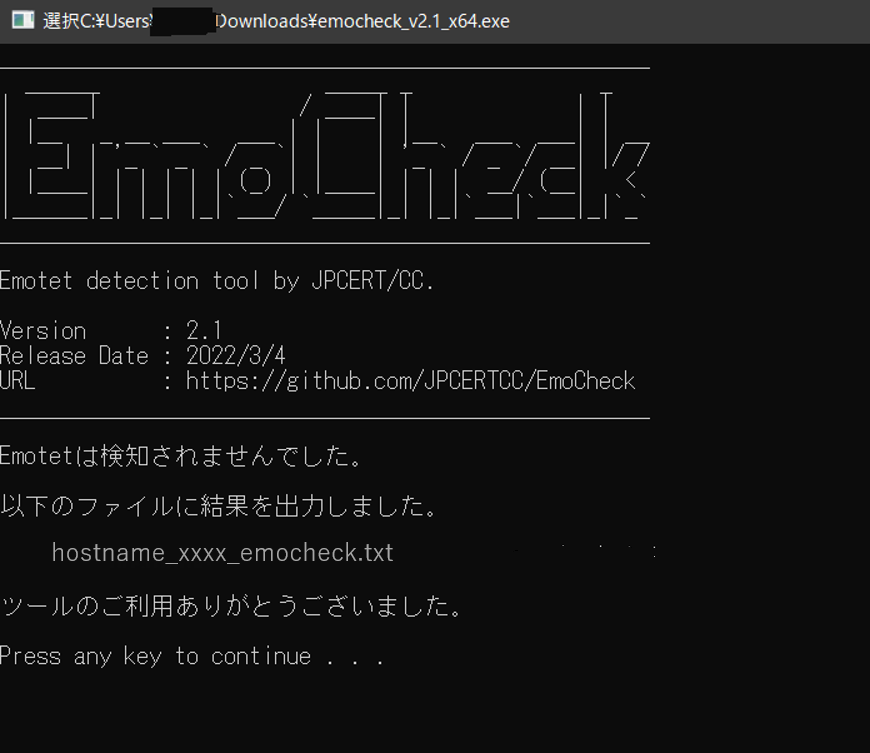

* Emotetに感染しているかの検査方法が JPCERT/CCのサイトに掲載されている。(githubからダウンロードして実行)

筆者pcでの感染検査の結果(出力ファイル名の前部分は変えてある)

参照

参照サイト

・ JPCERT/CC「マルウェアEmotetの感染再拡大に関する注意喚起」

・ JPCERT/CC「マルウエアEmotetへの対応FAQ」(感染している場合の対処方法など)

・ 独立行政法人情報処理推進機構(IPA)

・ 大阪府警察